Kedd óta folyamatosan érkeznek jelentések a WannaCry zsarolóvírus utódjának, a PetrWrapnek a globális terjedéséről. Az Ukrajna és Oroszország területéről indult kibertámadás világszerte okozott hálózati leállásokat, megbénította számos iparág informatikai rendszerét és jelentős károkat okozott.

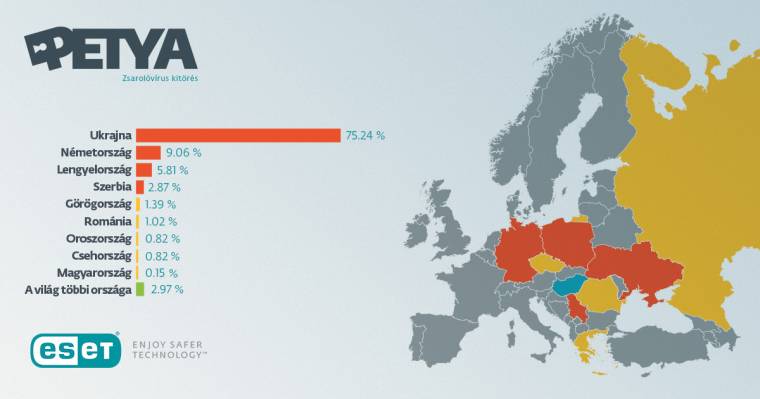

A támadás legfrissebb statisztikájából egyértelműen látszik, hogy Ukrajna, a terjedés kiindulási országa szenvedte el a legtöbb fertőzést, nyomában Németországgal és Lengyelországgal. Magyarország ezekhez az országokhoz képest jóval kisebb mértékben fertőződött, a Petya legújabb variánsa által okozott támadások mindössze 0,15 százaléka jelentkezett hazánkban.

Fontos információ, hogy a zsarolóüzenetben megadott adatokon keresztül a fizetés már nem lehetséges, miután az e-mail címet, ahova a bitcoin fiók azonosítóját és a "személyes telepítő kulcsokat" kell küldeni, letiltotta a szolgáltató.

Az ESET szakértői által nemrégiben detektált PetrWrap zsarolóvírus támadása hasonlít a májusi WannaCry-hullámra, amely akkor több mint 150 ország számítógépes hálózatát fertőzte meg. A mostani támadás azonban sokkal erősebb és agresszívabb az elődjénél. A Win32/Diskcoder.C Trojan néven detektált PetrWrap valószínűsíthetően a Petya kártevő fejlettebb variánsa, amely az MBR megfertőzésével képes hozzáférni a meghajtókhoz, fájlokhoz és azok titkosításával eltiltani a felhasználót a számítógépétől. A sikeres fertőzést követően a már jól ismert zsaroló szisztéma szerint a kártevő váltságdíjat követel az újbóli hozzáféréshez.

Az ESET szakértői feltárták a globális vírustámadás forrását. A támadók az M.E.Doc számviteli program frissítéseibe rejtették a fertőző kódot, így a szoftverfrissítésekben álcázva jutottak be számos ukrajnai vállalkozás hálózatába, köztük több pénzintézetébe is. A globális terjedést több trójai fertőzött M.E.Doc segítségével érték el a támadók.

Hogyan támad a PetrWrap?

A PetrWrap ugyanazzal az EternalBlue sebezhetőséggel terjed a hálózatokon, amely korábban az amerikai Nemzetbiztonsági Ügynökségtől (NSA) szivárgott ki, és felelős volt a WannaCry elterjedéséért. A hálózatba bejutva a PsExec program segítségével terjed át más gépekre, amely alapvetően a távoli elérést és folyamatok végrehajtását szolgálná, most a vírus menetelését segíti elő. Elemzők szerint a PetrWrap emellett képes jelszavak megszerzésével egyik számítógépről a másikra terjedni.

Ezeknek a tulajdonságoknak köszönhetően sikerült a PetrWrapnek rövid időn belül robbanásszerűen szétterjednie világszerte, így Oroszországban, Amerikában és Izraelben is. Elég csupán egyetlen sebezhető számítógép, hogy a kártevő bejusson a hálózatba, és onnét az adminisztrátori jogokat megszerezve továbbjusson más rendszerekre is.

A közösségi médiában megjelent több poszt tanúsága szerint a kibertámadás az ukrán kormányzati számítógépes rendszereket, illetve a központi bankot is érintette. Ukrajna miniszterelnök-helyettese, Pavlo Rozenko posztjában saját gépe megtámadásáról posztolt például. Az áldozatul esett felhasználók az alábbi zsaroló üzenettel szembesülnek:

"Ha ezt az üzenetet látod, a számítógépeden tárolt fájlok titkosításra kerültek… Az újbóli hozzáférést és a fájlok biztonságos visszaállítását garantáljuk neked. Az újbóli hozzáférést a titkosítási kulcs megvásárlásával [$300 bitcoin] nyerheted vissza."

A támadás Ukrajna után számos európai országban is folytatódik. Az Independent cikke szerint Spanyolország és India is célkeresztbe került, ahogy a dán Maersk és a brit WPP hirdetési vállalat is.