Egy kiberbűnöző-csoport olyan új adathalász eszközkészletet fejlesztett ki, amelyik az áldozathoz alkalmazkodva, valós időben változtatja meg az álcázott, titokban mindenféle "rosszaságot" művelő oldal logóját és szövegét. A LogoKit nevű eszközkészletet már javában alkalmazzák is a bűnözők, állítja a RiskIQ biztonsági cég, amelyik nyomon követte a szoftver pályafutását.

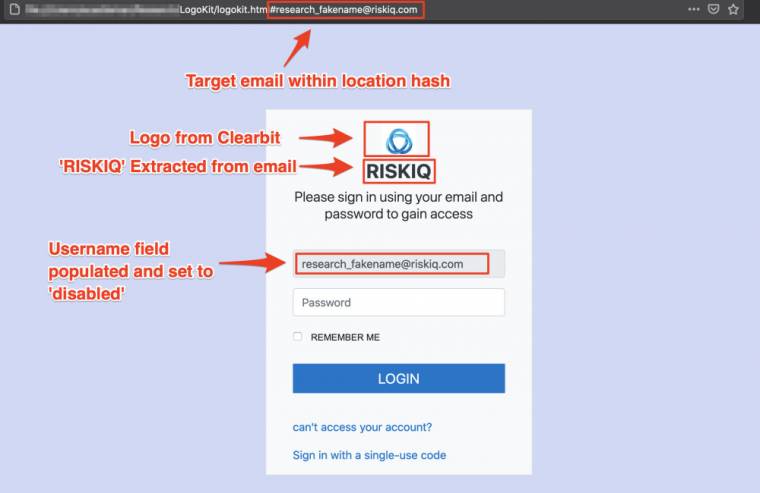

A RisIQ szerint az elmúlt héten több, mint 300 domainban, az elmúlt egy hónapban pedig több, mint 700 helyen telepítették a LogiKitet. Az eszköz adathalász hivatkozásokkal csalja az áldozatot a site-ra, majd egy külső szolgáltatásból behozza cégének logóját. Az áldozat email-címét feltölti az email- vagy felhasználónév-mezőbe, azt a látszatot keltve a célpontban, hogy valamikor korábban már bejelentkezett a helyre. Ha ezek után gyanútlanul beírja a jelszavát, a LogoKit egy AJAX keresést hajt végre, és a célpont email-címét, illetve jelszavát elküldi egy külső címre, majd átirányítja a felhasználót a valóságos vállalati webhelyre.

A LogoKit mindezt beágyazható JavaScript függvényekkel éri el, amelyeket bármilyen generikus bejelentkező űrlaphoz vagy HTML dokumentumhoz hozzá lehet adni. Ez a megoldás eltér a szokásos adathalász eszközkészletekétől, amelyek pixel-pontosan utánozzák a cégek hitelesítő oldalát.

Az eszközkészlet modularitása miatt bármely vállalat ellen felhasználható, és a bűnözők hetente több tízezer támadást tudnak végrehajtani vele. Kis mérete miatt bonyolult szerverösszeállítást sem igényel, és meghekkelt helyekről, vagy törvényes oldalakról is hosztolható. Sőt, mivel JavaScript fájlokból áll, a hosztolásához olyan megbízhatónak ítélt szolgáltatások is felhasználhatók, mint a Firebase, a GitHub és Oracle Cloud, amelyek a nagyvállalati környezetekben fehér listán szerepelnek, és betöltésüket nem követi semmilyen riasztás.