A mobiltelefon és az internet közötti adatáramlás a vonalkapcsolt 9600 bps-os modemmel vette kezdetét. Ekkor a telefon még csupán egyszerű modemként működött, veszély a modemhez kapcsolódó számítógépet fenyegethette. Nem sokkal később a GPRS kezdeti verzióival csomagkapcsoltan is lehetséges volt az internet elérése, azonban akkoriban a telefonok még nem futtattak teljes értékű webböngészőt, így továbbra is a rácsatlakoztatott eszköz volt veszélyeztetett.

1997-ben megszületett a WAP, majd 2002-ben a WAP 2.0, azonban mindkét protokollverzió saját „nyelven” készült weboldalakat támogatott csak (WML és XHTML Mobil Profil), így a mobil platform még mindig nem került a károkozó programok kereszttüzébe. Nagyjából még igaz maradt ez az okostelefonok előtti időszakban is, hiszen nagyon sokféle készülék volt forgalomban, hasonló mennyiségű beépített (zárt forráskódú) böngészővel. Emellett nagyon kevesen használtak csak internetelérést a telefonjukon, így az esetleges támadások hatásossága sem lehetett volna túl nagy.

A változást a Google által bemutatott mobil operációs rendszer, az Android hozta el. Nyílt forráskódjával megadja a lehetőséget a fejlesztőknek a készülék minél jobb kihasználására – ugyanakkor alkalmat ad a hackereknek az új típusú támadásokhoz.

Android mindenhol

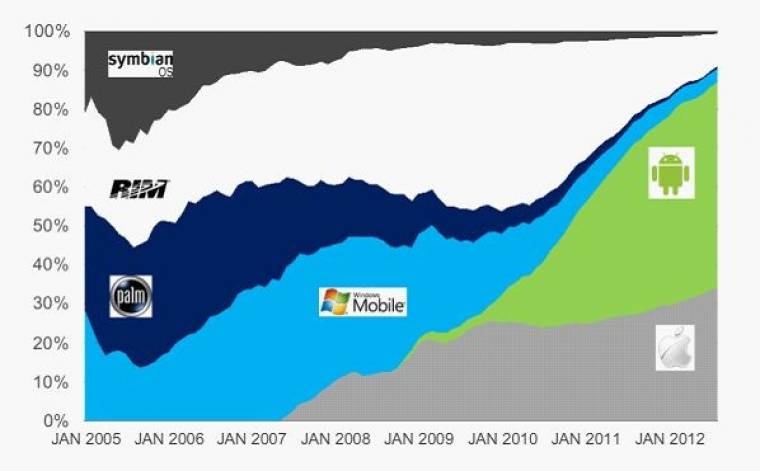

Az Androidot futtató eszközök eladási számai hihetetlen mértékben nőttek, mára egyértelműen az Android vezeti az eladási listákat.

Okostelefon-piac forrás: CNN

A fenti adatokat megvizsgálva már nem az a kérdés, hogy ki lesz a harmadik nagy szereplő, hanem hogy lesz-e egyáltalán harmadik „nagy”. Az Android és az iOS együttes piaci részesedése ugyanis egy év alatt 75%-ról 90% közelébe került, így a harmadik helyezett mozgástere drasztikusan csökkent.

Android és a biztonság

A Google nemrégiben bevezette a Google Play-re feltöltött alkalmazások ellenőrzését. A Google Bouncer automatikusan ellenőrzi valamennyi feltöltött alkalmazást, kártékony viselkedésre utaló jeleket keresve a szoftverben. A 2011-es bevezetésekor a kártékony alkalmazások 40%-os csökkenését várták (Forrás: Scmagazine).

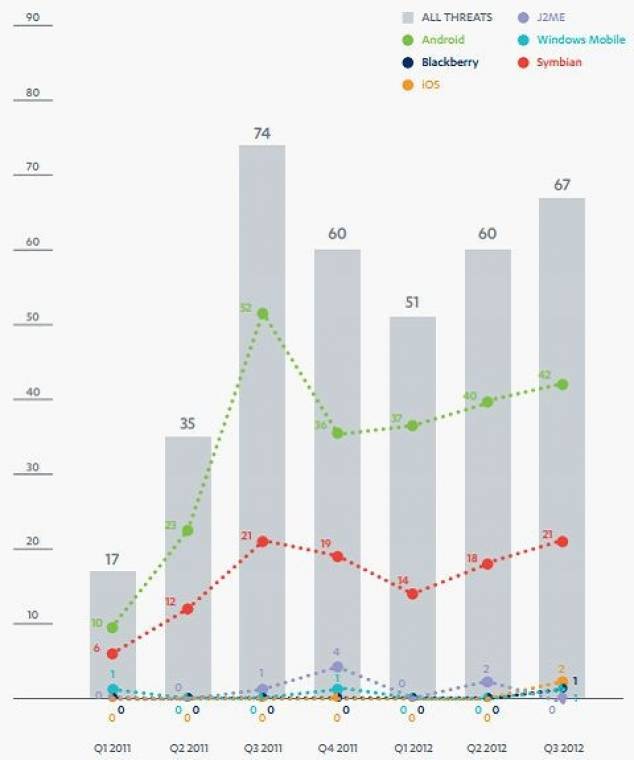

A TrustGo által végzett felmérés alapján azonban a kártékony alkalmazások számának növekedése nem állt meg. 2011. szeptember és 2012. szeptember között a kártékony alkalmazások száma 580%-kal növekedett. Ez a szám azonban 175 különböző marketplace vizsgálatából adódik, tehát nem csak a „hivatalos” Google Play adatait tartalmazza. A vizsgálat kimutatta továbbá, hogy 175 millió letöltés kapcsolódott olyan alkalmazásokhoz, melyek a hozzáférési jogokat megvizsgálva magas kockázatú besorolást kaptak. A kártékony minták száma egy év alatt 4 951-ről 28 707-re nőtt 2012 szeptemberére. Ez a trend tovább folyatódott a harmadik negyedévben is, itt már több mint 42 ezer mintát tartottak nyilván.

Felfedezett mobilkártevők negyedéves bontásban, platformonként (Forrás: F-Secure)

A fenti számok megismerése után tekintsük át azokat a legfőbb kockázatokat, amelyek androidos eszközünket fenyegetik, illetve megvizsgáljuk azt is, hogyan miként lehet ezek ellen védekezni.

Az eszköz elvesztése: Ez a legfőbb kockázat, amely valamennyi mobileszközt fenyeget. Egyértelmű azonban a megoldás, telepítsünk biztonsági mentésre szolgáló alkalmazást, amely vagy a saját számítógépünkre, vagy pedig valamely weben elérhető tárhelyre készít mentést az általunk kiválasztott adatokról. Lehetőségünk van még az elveszített mobileszközünket megtalálni, ha arra előtte telepítjük valamelyik erre a célra készült alkalmazást, például az ingyenes Wheres MyDroid nevűt, amelynek segítségével sms-üzenettel felhangosíthatjuk a telefont, de akár a GPS koordinátáit is lekérhetjük.

Képernyőzár: A 2.2-es Android előtt nem volt más lehetőségünk telefonunk lezárására, mint egy 3x3-as mezőkön előzőleg megadott mintát rajzolni az ujjunkkal. Tisztában kell, hogy lennünk azonban azzal, hogy e megoldás nem biztosít elégséges védelmet. A védelem feltöréséhez elég egy jó minőségű fényképet készítenünk a telefon kijelzőjéről, és azt egy képszerkesztő programmal megfelelően manipulálni, így az esetek túlnyomó részében a fotó alapján a telefont ki tudjuk nyitni. Ezt elkerülhetjük, ha PIN kódot vagy jelszót állítunk be a záráshoz. A 2.2-es Androidnál régebbi rendszer esetén ajánlott külön alkalmazást telepíteni a zároláshoz.

Adatvédelem: Hardveres titkosítási lehetőség az Android 3.0-tól elérhető, amit mindenképpen javasolt bekapcsolni, mind a telefon belső tárhelyére, mind pedig az esetleges SD kártyára. Ezt kiegészítendő egy távoli törlést is biztosító alkalmazással a telefon adatait elvesztés esetén távolról is megsemmisíthetjük. Ne felejtsük el azonban, hogy ehhez valamilyen módon el kell érni az eszközt (sms, e-mail).

Böngésző-sérülékenységek: Ahogy az Android operációs rendszer egyre népszerűbbé vált, úgy került egyre jobban fókuszba a böngészője, illetve annak biztonsága. A 2.0-ás és 2.1-es verziókban a WebKit böngészőmotor hibáját kihasználva a böngésző által olvasható valamennyi adat elérhetővé válhat. A 2.2-es verzióban egy böngészőhibát kihasználva az SD kártya tartalmához férhetünk hozzá. 2011 márciusában a Google javított egy cross-site scripting típusú hibát. Mindenképpen javasolt tehát telefonunkon ellenőrizni és telepíteni az elérhető biztonsági frissítéseket. Alternatív megoldásként használhatunk más böngészőt, azonban ekkor is figyeljünk oda a javítások rendszeres telepítésére.

Alkalmazások megbízhatósága és jogosultságai: Sajnos nem minden alkalmazás az, aminek mondja magát. Általánosságban elmondható, hogy találkozhatunk olyan alkalmazással, amely egy legális szoftver és egy Androidos trójai program ötvözeteként veszélyezteti telefonunkat. Egy nemrégiben történt incidens során egy 09Droid nevű fejlesztő több mint 50 különböző „banki” alkalmazást készített az adott banknál vezetett számlánk eléréséhez. Az említett alkalmazásokat végül a bankok kérésére eltávolították.

Az még mindig nem tisztázódott, hogy mi volt a készítő pontos célja, de azt valószínűsíthetjük, hogy nem a jó szándék vezette. Az alkalmazást letöltők és használók pedig könnyen számlájukon tartott pénzüket is elveszíthették. Az ilyen alkalmazásokat nagyobb eséllyel kerülhetjük, ha csak a Google Playből töltünk le szoftvereket. Különösen legyünk óvatosak a telefonunk biztonságát szolgáló alkalmazásokkal. Próbáljunk olyat választani, amely ismert gyártótól származik.

Az alkalmazások telepítésekor telefonunk jelzi, hogy az adott alkalmazásnak milyen jogosultságokra van szüksége. E listát mindenképpen nézzük át telepítés előtt, és ha olyan funkcióhoz kér engedélyt, amely nem függ össze a működésével (például egy szövegszerkesztő alkalmazás sms-küldési jogosultságot kér), akkor inkább ne telepítsük.

Kártékony programok: A mobil kártevők száma összességében még mindig igen alacsony az ismert összes kártékony programhoz viszonyítva. Ám a fent bemutatott Android-eladási számokat látva biztosak lehetünk benne, hogy a trend továbbra is az erős növekedés irányába mutat. Ezért mindenképpen ajánlott valamely ismert vállalat vírusvédelmi szoftverének telepítése telefonunkra.

Rootolás: Android telefonunkon az alkalmazások kontrollált szoftverkörnyezetben egy úgynevezett sandboxban futnak, így biztosítva, hogy magához az Android rendszerhez ne férhessenek hozzá, csak a szükséges erőforrásokat használhassák. Amennyiben telefonunkat rootoljuk, e korlátozást oldjuk fel, azaz olyan alkalmazások futtatására is lehetőségünk van, amelyek operációs rendszer szintjén férnek hozzá erőforrásokhoz. A rootolás a Goole által eltűrt lehetőség, hiszen a hivatalos Google Playben is találhatunk olyan alkalmazásokat, amelyek csak rootolt telefonon működnek. Legyünk azonban tisztában azzal, hogy e megoldással telefonunk biztonságát is kockáztatjuk.

Nagyvállalati megoldások

A fentiek alapján nyugodtan kijelenthetjük, hogy ma már nem lehet kérdés, szükséges-e megvédenünk okostelefonjainkat, illetve tabletjeinket. A helyzet súlyos, de nem reménytelen. Nézzük át, hogy melyek a lehetőségeink.

A nagyvállalatok biztonságára az egyik legnagyobb veszélyforrás még mindig a dolgozók. Valamennyi eszközt megfelelően védeni kell, azaz e környezetben már kötelezőnek tekinthető az üzleti célra használt okostelefonok, tabletek központi menedzselhetősége, ugyanis ezek az eszközök hozzáférhetnek a céges erőforrásokhoz, így ugyanolyan védelmi szint elérése szükséges, mint a hagyományos eszközök (például notebookok) esetén.

E rendszerekkel jellemzően a következő funkciók megvalósítása lehetséges:

- Telefonzár kikényszerítése

- Adott jelszóhossz és komplexitás kikényszerítése

- Alkalmazások felügyelete (tiltott, engedélyezett alkalmazások)

- Telefonfunkciók engedélyezése/tiltása

- Helymeghatározás

- Távoli zárolás és adatmegsemmisítés

- Tartalomszűrés előre definiált szabályrendszer alapján

- Privát eszközök menedzsmentje, privát és céges adatok elkülönítése (BYOD) ((felsorolás vége))

Ilyen – a Noreg Kft. által forgalmazott megoldás – például a Mobile Active Defense által készített Mobile Enterprise Compliance and Security Server, amellyel a fenti funkciók könnyedén bevezethetők nagyvállalati környezetben.

Mobile Device Management (MDM) rendszer felügyeleti képernyője

Megoldások privát eszközök esetében

Saját, nem vállalati eszközeink is jó eséllyel tartalmaznak olyan adatokat, amelyeket nem szívesen látnánk mások kezében. Gondoljunk csak például a bankok által küldött sms-ekre, amelyekben esetenként még a számlánk aktuális egyenlege is megtalálható. Hosszan lehetne sorolni még az érzékeny adatokat: telefonszámok, dokumentumok, jelszavak stb. Központi menedzsment híján saját magunknak kell gondoskodni az eszközök biztonságáról, nézzük meg, itt milyen lehetőségek adódnak:

Telefonzár: Használjuk az eszköz által kínált PIN kódos vagy jelszavas lezárást, természetesen megfelelő erősségű és hosszúságú jelszót/PIN kódot választva. Kerüljük a minta használatát a feloldáshoz.

Vírusvédelem: Mindenképpen javasolt egy vírusvédelmi szoftver beszerzése. Igyekezzünk ismert gyártót választani, valamint olvassuk el az alkalmazásról írt véleményeket is telepítés előtt. Találhatunk ingyenes verziókat, azonban a fizetős verziók sem kerülnek többe évi néhány ezer forintnál, amely egy 50-100 ezer forintos készülék esetén könnyen beleférhet a költségvetésünkbe. Nézzük át, hogy jellemzően milyen funkciókat kínálnak ezen alkalmazások:

- Rendszeres vírusminta-frissítések letöltése a készítőtől

- Memóriatartalom és alkalmazások ütemezett vírusellenőrzése

- Webhelyek biztonságosságának ellenőrzése

- Konfigurációs beállítások felügyelete

- Biztonsági mentés készítése és visszaállítás lehetősége

- Az eszköz távolról történő lezárása

- Az elveszített telefon/tablet helyzetének meghatározása

- Hangos riasztás távoli bekapcsolása (némított készülék esetén is)

- Az eszköz adatainak távolról történő teljes törlése ((felsorolás vége))

Láthatjuk, hogy e funkciók már jóval túlmutatnak az egyszerű vírusvédelmen, és olyan szolgáltatásokat adnak, amelyekkel megelőzhetjük, hogy adataink illetéktelen kezekbe kerüljenek, illetve hogy a telefonnal a számlánkra hívás- vagy sms-költséget generáljanak, és akár az elveszített eszköz megtalálására is lehetőséget adnak.

Titkosítás: Amennyiben telefonunkon olyan állományokat is tárolunk, amelyeket nem szeretnénk illetéktelen kezekben tudni, akkor érdemes telepítenünk egy titkosító alkalmazást is. Ahogy már láthattuk, az Android operációs rendszeren csak nemrégiben vált lehetővé hardveres titkosító alkalmazások fejlesztése, azonban a régebbi verziókkal is lehetőségünk van állományaink titkosítására.

Ilyen alkalmazások jellemzően néhány száz forinttól kaphatók, azonban ezek esetében is olvassuk el más vásárlók értékelését, esetleg nézzük meg, hogy próbaverzióban elérhető-e, így vásárlás előtt ki is próbálhatjuk, hogy megfelel-e az igényeinknek.

A fent bemutatott kockázatok alapján egyértelmű, hogy valóban elérkezett az idő, amikor telefonjaink tabletjeink védelméről is gondoskodnunk kell, legyen az akár a sajátunk, akár vállalati eszköz. A megfelelő védelemhez szükséges eszközök már adottak, csak használnunk kell őket.